반응형

목차

1. AWS에서 SSL 인증서 관리 구조

- Route 53 → 도메인 DNS 관리

- ACM → SSL/TLS 인증서 발급, 자동 갱신

- ALB, CloudFront, API Gateway 등 → ACM 인증서를 연결하여 HTTPS 서비스 제공

2. ACM에서 SSL 발급 및 Route 53 연동 방법

- ACM 콘솔 접속

- 리전 주의: CloudFront는 us-east-1에서만 지원, ALB는 해당 리전에서 발급해야 함.

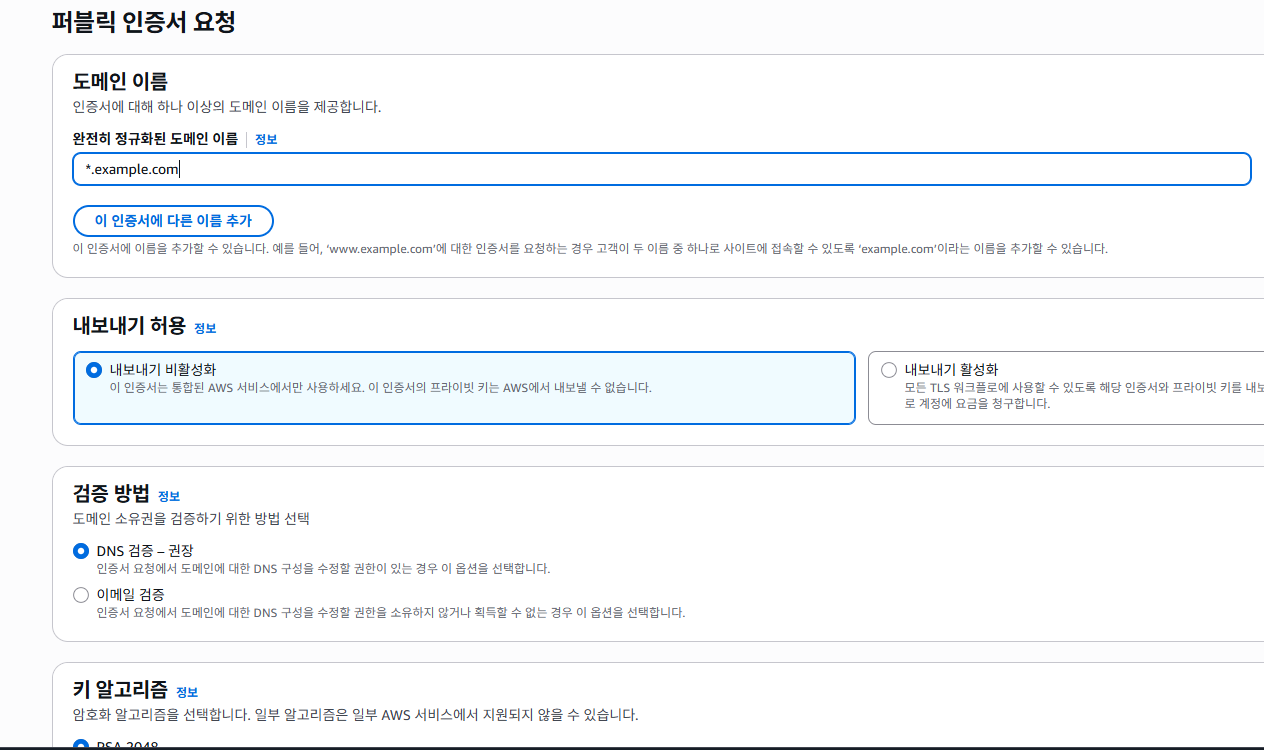

- 인증서 요청

- Request a certificate 선택 → 퍼블릭 인증서 선택

- 도메인 이름 입력 (예: example.com, *.example.com)

- Request a certificate 선택 → 퍼블릭 인증서 선택

- 검증 방식 선택

- DNS Validation 선택 (Route 53이면 자동 검증 가능)

- Route 53 자동 레코드 생성

Route 53에 레코드 생성을 클릭하면 바로 생성이 됨

- ACM이 제안하는 CNAME 레코드를 Route 53에 자동으로 추가 (버튼 클릭 한 번)

- 검증 완료

- 수 분 내로 인증서 상태가 Issued(발급됨)로 변경

- 서비스에 연결

- ALB, CloudFront, API Gateway 등의 리소스에서 해당 인증서를 선택

3. 여러 리전에서 사용하기

ACM 인증서는 리전 종속입니다.

즉, 같은 도메인을 여러 리전에서 쓰려면 리전별로 각각 발급해야 합니다.

리전별 발급 시 유의 사항

- CloudFront : 무조건 us-east-1 인증서 필요

- ALB, API Gateway, NLB : 서비스 리전에서 발급한 인증서만 연결 가능

- DNS 검증 : 같은 도메인 인증서라면 동일한 CNAME 레코드를 재사용 → 한 번만 등록하면 모든 리전 인증서 검증 자동 완료

- 비용 : ACM 퍼블릭 인증서는 무료, 리전별 발급 추가비용 없음

4. AWS 관리형 SSL의 장점

- 자동 갱신: ACM이 60일 전에 자동으로 갱신

- 수동 설치 불필요: 로드밸런서나 CloudFront에 바로 적용 가능

- Route 53 연동 자동화: DNS 검증 자동 처리

5. 주의 사항

- ACM 인증서는 AWS 리전별 리소스에만 사용 가능 (단, CloudFront는 us-east-1 발급 필수)

- 외부 서비스(Nginx EC2 직접 설치 등)에는 자동 배포 안 됨 → 수동으로 인증서 내려받아 설치해야 함

- 발급 대상 도메인이 Route 53이 아니라도 사용 가능하지만, DNS 검증 자동화는 안 됨

반응형

'CLOUD > AWS' 카테고리의 다른 글

| CloudFront + S3로 이미지 서빙하기: 한 배포, 여러 도메인, 경로 기반 라우팅 (3) | 2025.08.25 |

|---|---|

| AWS CloudFront 대체 도메인(Alternate Domain Names)와 Route 53 A 레코드 정리 (0) | 2025.08.20 |

| AWS VPC에서 OpenVPN 스플릿 터널 구성 & 트러블슈팅 (2) | 2025.08.14 |

| AWS EKS에서 externalTrafficPolicy 설정에 따른 NLB 헬스체크 동작 차이: Ingress Controller vs 일반 서비스 (0) | 2025.08.07 |

| AWS EKS NGINX Ingress Controller - hostNetwork에 따른 NLB 헬스체크 정상/비정상 분석 (0) | 2025.08.06 |

댓글